IT-Sicherheit für den Mittelstand: Reifegradmodell für mehr Cybersecurity

IT-Sicherheit einfach erklärt – vom Basisschutz bis zum Monitoring

Viele kleine und mittlere Unternehmen stehen vor denselben Herausforderungen: Cyberangriffe nehmen zu, Anforderungen durch Kunden, Versicherungen und regulatorische Vorgaben werden konkreter, und gleichzeitig fehlt oft die Zeit, um das eigene Sicherheitsniveau realistisch einzuordnen.

Die entscheidende Frage ist daher nicht nur, ob Sicherheitsmaßnahmen vorhanden sind. Entscheidend ist, wie gut Ihre IT-Infrastruktur heute tatsächlich geschützt ist und welcher nächste Schritt für Ihr Unternehmen sinnvoll ist.

Mit einem strukturierten IT-Sicherheits-Reifegradmodell schaffen Sie genau diese Orientierung. Sie erkennen Ihren aktuellen Stand, priorisieren Maßnahmen sinnvoll und entwickeln Ihre IT Security Schritt für Schritt weiter – verständlich, pragmatisch und passend zu Ihrer Unternehmensrealität.

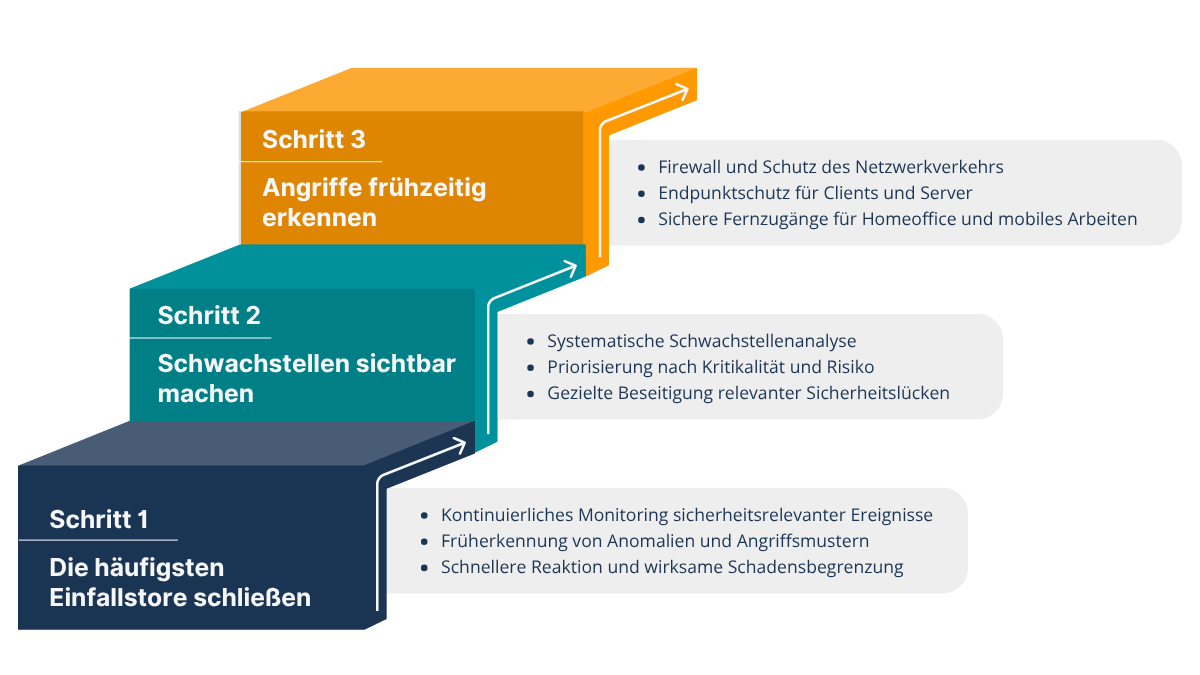

IT-Sicherheits-Reifegrad: Die 3 Stufen im Überblick

IT-Sicherheit entsteht nicht durch eine einzelne Maßnahme. Entscheidend ist ein sinnvoll aufgebautes Gesamtkonzept, daszu Ihrer IT-Infrastruktur, Ihren Anforderungen und Ihrem aktuellen Sicherheitsniveau passt. Unser Reifegradmodell zeigt,wie Sie systematisch vorgehen und mit jeder Stufe mehr Sicherheit und Kontrolle gewinnen.

Stufe 1: Die häufigsten Einfallstore schließen

Viele mittelständische Unternehmen verfügen über gewachsene IT-Strukturen, aber nicht über ein durchgängig zentral gesteuertes Sicherheitsniveau. Dadurch bleiben typische Schwachstellen im Alltag oft unbemerkt: unzureichend geschützte Endgeräte, unsichere Fernzugänge, lückenhafte Netzwerkabsicherung oder fehlende Kontrolle über den ein- und ausgehenden Datenverkehr.

Genau diese Schwachstellen nutzen Angreifende gezielt aus. Nicht, weil jedes Unternehmen besonders sichtbar ist, sondern weil viele Angriffe automatisiert nach leicht angreifbaren Systemen suchen. Wer hier keine belastbare Grundabsicherung etabliert hat, erhöht das Risiko für Ausfälle, Schadsoftware und unbemerkte Zugriffe erheblich.

Stufe 1 schafft deshalb die notwendige Basis für belastbare IT Security. Im Fokus stehen der Schutz von Netzwerk, Endgeräten und Zugriffen sowie die Reduzierung der häufigsten und offensichtlichsten Einfallstore.

Typische Themen in dieser Stufe:

- Firewall und Schutz des Netzwerkverkehrs

- Endpunktschutz für Clients und Server

- Sichere Fernzugänge für Homeoffice und mobiles Arbeiten

Stufe 2: Schwachstellen sichtbar machen, bevor sie ausgenutzt werden

Technischer Basisschutz ist ein wichtiger Anfang, aber noch keine vollständige Sicherheitsstrategie. Viele Risiken entstehen dort, wo veraltete Software, fehlende Updates oder Fehlkonfigurationen unentdeckt bleiben. Diese Schwachstellen sind im Tagesgeschäft oft nicht sichtbar, werden von Angreifenden jedoch gezielt und automatisiert gesucht.

Die Herausforderung liegt dabei nicht nur im Erkennen einzelner Lücken, sondern im fehlenden Gesamtüberblick. Welche Systeme sind besonders kritisch? Welche Schwachstellen haben das größte Risiko? Und wo besteht konkreter Handlungsbedarf?

Stufe 2 schafft Transparenz über diese blinden Flecken. Sicherheitslücken werden systematisch identifiziert, nach Risiko priorisiert und gezielt bearbeitet. So wird aus reaktiver IT Security ein planbares und wirksames Vorgehen.

Typische Themen in dieser Stufe:

- Systematische Schwachstellenanalyse

- Priorisierung nach Kritikalität und Risiko

- Gezielte Beseitigung relevanter Sicherheitslücken

Stufe 3: Angriffe frühzeitig erkennen und schnell reagieren

Auch eine gut geschützte IT-Infrastruktur ist nicht vollständig vor Vorfällen gefeit. Entscheidend ist daher nicht nur, ob ein Angriff stattfindet, sondern wie schnell er erkannt wird und wie koordiniert die Reaktion erfolgt.

Ohne kontinuierliche Überwachung bleiben sicherheitsrelevante Auffälligkeiten oft zu lange unentdeckt. In dieser Zeit können sich Angreifende im Netzwerk ausbreiten, Daten abziehen oder Systeme verschlüsseln. Die Auswirkungen auf Betrieb, Verfügbarkeit und Vertrauen sind entsprechend hoch.

Stufe 3 richtet den Blick deshalb auf Früherkennung und Reaktionsfähigkeit. Sicherheitsereignisse werden zentral überwacht, Auffälligkeiten strukturiert ausgewertet und kritische Vorfälle frühzeitig eskaliert. So gewinnen Unternehmen Zeit, Übersicht und Kontrolle im Ernstfall.

Typische Themen in dieser Stufe:

- Kontinuierliches Monitoring sicherheitsrelevanter Ereignisse

- Früherkennung von Anomalien und Angriffsmustern

- Schnellere Reaktion und wirksame Schadensbegrenzung

Ihr nächster Schritt zu mehr IT-Sicherheit

IT Security muss nicht unnötig komplex sein. Entscheidend ist, den eigenen Ausgangspunkt realistisch zu kennen, Risiken richtig einzuordnen und Maßnahmen sinnvoll zu priorisieren. Genau dabei unterstützen wir Sie mit einer strukturierten Betrachtung Ihrer aktuellen Sicherheitslage und einer klaren Empfehlung für die nächsten Schritte.

Wir verbinden technische Expertise mit verständlicher Beratung und richten Maßnahmen konsequent an Ihrer Unternehmensrealität aus. So erhalten Sie eine belastbare Grundlage für Entscheidungen in Ihrer IT-Infrastruktur, ohne sich durch unnötige Komplexität arbeiten zu müssen.

Warum dieses Reifegradmodell für den Mittelstand funktioniert

Mittelständische Unternehmen benötigen keine abstrakten Sicherheitskonzepte, sondern einen nachvollziehbaren Weg, der zum tatsächlichen Bedarf passt. Genau deshalb ist das Modell bewusst klar aufgebaut: zuerst Basisschutz, dann Transparenz über Schwachstellen, anschließend Monitoring und Reaktionsfähigkeit.

Dieser Aufbau schafft Orientierung, reduziert Unsicherheit und hilft dabei, Sicherheitsmaßnahmen wirtschaftlich sinnvoll zu priorisieren. Statt isolierte Einzellösungen einzuführen, entwickeln Sie Ihre IT-Sicherheit strukturiert weiter – mit Fokus auf reale Risiken, bessere Entscheidungsfähigkeit und einen stabilen Betrieb.

Mehr Sicherheit. Mehr Transparenz. Mehr Kontrolle.

Kontakt aufnehmen